Video: Hvad er penetrationstestprocessen?

2024 Forfatter: Lynn Donovan | [email protected]. Sidst ændret: 2023-12-15 23:45

Det er behandle at identificere sikkerhedssårbarheder i en applikation ved at evaluere systemet eller netværket med forskellige ondsindede teknikker. Når sårbarheden er identificeret, bruges den til at udnytte systemet til at få adgang til følsomme oplysninger.

Bare så, hvad indebærer penetrationstest?

Penetrationstest , også kaldet pen test eller etisk hacking, er praksis af afprøvning et computersystem, netværk eller webapplikation at finde sikkerhed sårbarheder, som en angriber kan udnytte. Hovedformålet med penetrationstest er at identificere sikkerhed svagheder.

Udover ovenstående, hvad er penetrationstest med eksempel? Eksempler af Penetrationstest Værktøjer NMap- Dette værktøj bruges til at udføre portscanning, OS-identifikation, spore ruten og til sårbarhedsscanning. Nessus- Dette er traditionelt netværksbaseret sårbarhedsværktøj. Pass-The-Hash - Dette værktøj bruges hovedsageligt til at knække adgangskoder.

Man kan også spørge, hvad er trinene i penetrationstestning?

De 7 faser af penetrationstest er: Før-engagement-aktioner, rekognoscering, trusselsmodellering og sårbarhedsidentifikation, udnyttelse, post-udnyttelse, rapportering og løsning og gen- afprøvning . Du har måske hørt forskellige faser eller bruger din egen tilgang, jeg bruger disse, fordi jeg finder dem effektive.

Hvor lang tid tager en penetrationstest?

1-3 uger

Anbefalede:

Hvad er w3c, hvad er Whatwg?

Web Hypertext Application Technology Working Group (WHATWG) er et fællesskab af mennesker, der er interesseret i at udvikle HTML og relaterede teknologier. WHATWG blev grundlagt af personer fra Apple Inc., Mozilla Foundation og Opera Software, førende webbrowserleverandører, i 2004

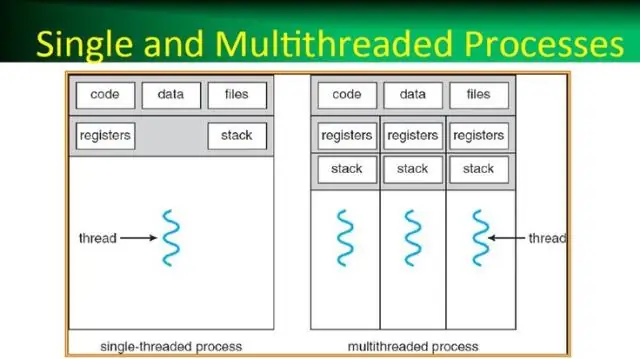

Hvad er en proces i et operativsystem hvad er en tråd i et operativsystem?

En proces er i de enkleste vendinger et eksekveringsprogram. En eller flere tråde kører i forbindelse med processen. En tråd er den grundlæggende enhed, som operativsystemet tildeler processortid til. Trådpoolen bruges primært til at reducere antallet af applikationstråde og give styring af arbejdstrådene

Hvad er cellehenvisning, og hvad er de forskellige typer referencer?

Der er to typer cellereferencer: relative og absolutte. Relative og absolutte referencer opfører sig anderledes, når de kopieres og udfyldes til andre celler. Relative referencer ændres, når en formel kopieres til en anden celle. Absolutte referencer forbliver på den anden side konstante, uanset hvor de kopieres

Hvad er en personlig computer Hvad er forkortelsen?

PC - Dette er forkortelsen for personlig computer

Hvad er social engineering, og hvad er dets formål?

Social engineering er betegnelsen for en bred vifte af ondsindede aktiviteter, der udføres gennem menneskelige interaktioner. Den bruger psykologisk manipulation til at narre brugere til at begå sikkerhedsfejl eller give følsomme oplysninger væk