Video: Hvad er udnyttelse i penetrationstest?

2024 Forfatter: Lynn Donovan | [email protected]. Sidst ændret: 2023-12-15 23:45

Formål. Det udnyttelse fase af en penetrationstest fokuserer udelukkende på at etablere adgang til et system eller en ressource ved at omgå sikkerhedsrestriktioner.

På samme måde kan du spørge, hvad gør en penetrationstester?

Trænge ind test, også kaldet pentest eller etisk hacking, er praksis med at teste et computersystem, netværk eller webapplikation for at finde sikkerhedssårbarheder, som en angriber kan udnytte. Trænge ind test kan automatiseres med softwareapplikationer eller udføres manuelt.

Efterfølgende er spørgsmålet, hvad er faserne af en penetrationstest? De 7 faser af penetrationstestning er: Pre-engagement actions, rekognoscering , trusselsmodellering og sårbarhedsidentifikation, udnyttelse, efterudnyttelse, rapportering og løsning og gentestning. Du har måske hørt forskellige faser eller bruger din egen tilgang, jeg bruger disse, fordi jeg finder dem effektive.

Med dette i betragtning, hvad er penetrationstest med eksempel?

Eksempler af Penetrationstest Værktøjer NMap- Dette værktøj bruges til at udføre portscanning, OS-identifikation, spore ruten og til sårbarhedsscanning. Nessus- Dette er traditionelt netværksbaseret sårbarhedsværktøj. Pass-The-Hash - Dette værktøj bruges hovedsageligt til at knække adgangskoder.

Hvad er de nødvendige aktiviteter, som en penetrationstester skal udføre, mens han udfører en penetrationstest for at finde gyldige brugernavne?

Nogle af nødvendige aktiviteter, som en penetrationstester skal udføre at validere brugernavne er: fodaftryk, scanning og optælling. * Footprinting også kendt som rekognoscering er en strategisk metode til at få et blueprint af en organisations sikkerhedsprofil.

Anbefalede:

Hvad er w3c, hvad er Whatwg?

Web Hypertext Application Technology Working Group (WHATWG) er et fællesskab af mennesker, der er interesseret i at udvikle HTML og relaterede teknologier. WHATWG blev grundlagt af personer fra Apple Inc., Mozilla Foundation og Opera Software, førende webbrowserleverandører, i 2004

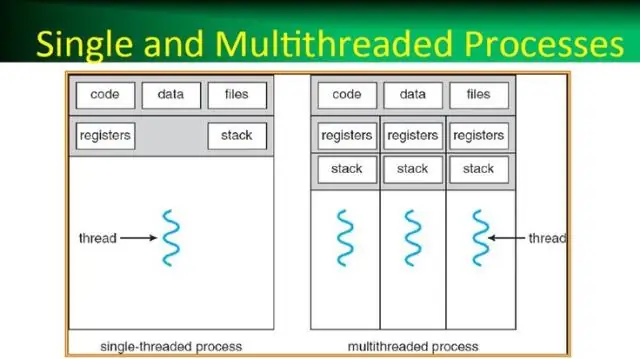

Hvad er en proces i et operativsystem hvad er en tråd i et operativsystem?

En proces er i de enkleste vendinger et eksekveringsprogram. En eller flere tråde kører i forbindelse med processen. En tråd er den grundlæggende enhed, som operativsystemet tildeler processortid til. Trådpoolen bruges primært til at reducere antallet af applikationstråde og give styring af arbejdstrådene

Hvad er cellehenvisning, og hvad er de forskellige typer referencer?

Der er to typer cellereferencer: relative og absolutte. Relative og absolutte referencer opfører sig anderledes, når de kopieres og udfyldes til andre celler. Relative referencer ændres, når en formel kopieres til en anden celle. Absolutte referencer forbliver på den anden side konstante, uanset hvor de kopieres

Hvad er forskellen mellem etisk hacking og penetrationstest?

Penetrationstest er en proces, der identificerer sikkerhedssårbarheder, fejlrisici og upålidelige miljøer. Målet med etisk hacking er stadig at identificere sårbarheder og rette dem, før de kan udnyttes af kriminelle, men tilgangen er meget bredere end pentesting

Hvad er de forskellige typer penetrationstest?

Fem typer penetrationstest til penetreringstest af netværkstjeneste. Denne type pentest er det mest almindelige krav til pentesterne. Webapplikationstest. Det er mere en målrettet test, også mere intens og detaljeret. Kundesidetest. Test af trådløst netværk. Social Engineering Tests