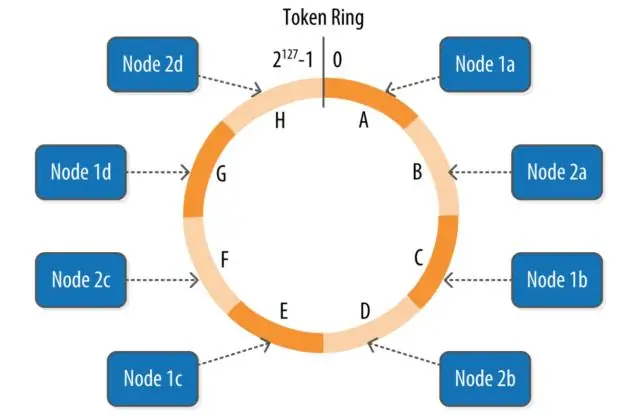

Et token i Cassandra er en Hash-værdi. Når du forsøger at indsætte data i Cassandra, vil den bruge en algoritme til at hash den primære nøgle (som er en kombination af partitionsnøgle og klyngekolonne i tabellen). Tokenområdet for data er 0 – 2^127. Hver knude i en Cassandra-klynge, eller "ring", får et indledende token

Ja, Apples computergarantier er internationale. VIGTIG BEGRÆNSNING FOR iPHONE, iPAD OG APPLE TV SERVICE. Apple kan begrænse garantiservicen for iPhone, iPad og Apple TV til det land, hvor Apple eller dets autoriserede distributører oprindeligt solgte enheden

Dbconfig. xml-fil (placeret i roden af din JIRA-hjemmemappe) definerer alle detaljer for JIRA's databaseforbindelse. Denne fil oprettes typisk ved at køre JIRA-opsætningsguiden på nye installationer af JIRA, eller ved at konfigurere en databaseforbindelse ved hjælp af JIRA-konfigurationsværktøjet

Skytap for at levere selvbetjening, multi-tenant Azure-tjeneste, der understøtter alle IBM Power Operating Systems inklusive AIX, IBM i og Linux

Den langsomme og kontinuerlige afkøling på 35°C i timen sikrer ensartet afkøling af kerne- og overfladezoner og forhindrer dermed opbygning af ny spænding, mens både mikrostrukturen og materialets mekaniske styrke forbliver uændret

Så lad os starte med den seneste udgivelse af Selenium Webdriver, som er version 3.0. Der er en masse nye funktioner introduceret i denne udgivelse. Det fokuserede hovedsageligt på at fremmedgøre kerne-API'en fra klientdriverimplementeringen

ASUS Smart Gesture er en smart touchpaddriver, der hjælper dig med at kontrollere mere præcise bevægelser, herunder tryk, rulning, træk, klik og mere

Random access refererer til muligheden for at få adgang til data tilfældigt. Det modsatte af random access er sekventiel adgang. For at gå fra punkt A til punkt Z i et sekventiel adgangssystem, skal du passere gennem alle mellemliggende punkter. I et system med tilfældig adgang kan du hoppe direkte til punkt Z

Tryk på Shift+Control+Option-tasterne i venstre side af tastaturet og tænd/sluk-knappen, og hold dem alle nede. Slip alle fire knapper på samme tid, og tryk derefter på tænd/sluk-knappen for at dreje Macon. På MacBooks med et aftageligt batteri skal du tage stikket til Mac'en ud af strømkilden og fjerne batteriet

Her er de bedste 10 trådløse sikkerhedskameraer i 2020: Arlo Pro 3: Bedste trådløse kamera. Wyze Cam Pan: Bedste indendørs budgetkamera. Canary Pro: Bedste smart home-kamera. Google Nest Cam IQ Indoor: Bedste højteknologiske kamera

SAN FRANCISCO (KGO) -- Endnu en PG&E Offentlig Sikkerhedsstrømafbrydelse påvirker tusindvis af kunder i North Bay. Slukningen forventes at påvirke mindst 50.000 kunder i det nordlige Californien. Her er en liste over alle de amter, byer og kunder, der forventes at blive påvirket af udfald på onsdag

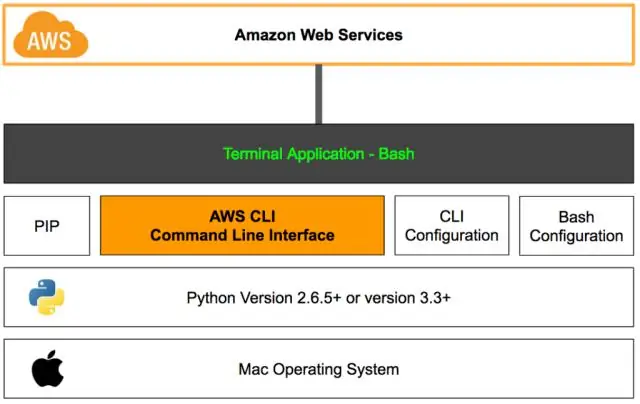

AWS CLI version 2 er den seneste større version af AWS CLI og understøtter alle de nyeste funktioner. Nogle funktioner introduceret i version 2 er ikke bagudkompatible med version 1, og du skal opgradere for at få adgang til disse funktioner. AWS CLI version 2 kan kun installeres som et medfølgende installationsprogram

Audacity Download og installer Audacity. Klik på Rediger, Åbn, vælg den fil, der skal komprimeres, og klik på OK. Klik på Project Rate og vælg en lavere værdi. Klik på rullepilen ud for navnet på lydfilen og vælg Split Stereo Track, vælg Mono ved at klikke på rullemenuen ved siden af de to numre

Kontinuerlig integration og Kontinuerlig levering er de processer, hvor dit udviklingsteam involverer hyppige kodeændringer, der skubbes i hovedgrenen, mens det sikres, at det ikke påvirker ændringer foretaget af udviklere, der arbejder parallelt

For at afslutte en virsh-konsol fra en shell-prompt på Linux: For at afslutte en virsh-konsolsession skal du skrive CTRL + Shift efterfulgt af]

Asynkron logning kan forbedre din applikations ydeevne ved at udføre I/O-operationerne i en separat tråd. Log4j 2 foretager en række forbedringer på dette område. Asynkrone loggere er en ny tilføjelse i Log4j 2. Deres mål er at vende tilbage fra opkaldet til Logger

Kopier billederne til en mappe på din computer, og tag derefter SIM-kortlæseren ud af computeren. Slut din iPhone til en USB-port. Telefonen vil blive genkendt som en USB-masselagerenhed. Åbn mappen 'Fotos' på iPhone, og træk de billeder, du gemte i trin 4, ind i mappen

RFC 7159 blev udgivet i marts 2014 og opdaterer RFC 4627. Det betyder, at med RFC 7159 bliver "null" (samt "true" og "false") en gyldig JSON-tekst. Så JSON-tekstens serialiserede værdi af et null-objekt er faktisk "null". Desværre er det ikke alle JSON-parsere / deserializere, der understøtter parsing af strengen "null"

Alt du skal gøre er at tage et par fotos indbrudstilstand (hold udløserknappen nede, mens du tager et billede) og importer derefter sættet til Burstio. Du kan redigere i længden og derefter eksportere som en animeret GIF eller video

'Backset' er afstanden fra forsiden af låsen til midten af spindlen som vist her. Næsten ALLE huslåse og rørformede låse leveres med enten 44 mm eller 57 mm baglængde. Disse svarer til kassestørrelser på 2,1/2' eller 3' i kejserlige mål. Kommercielle (DIN) låsekasser er 60 mm bagside

En mellemkontakt kan bruges som en envejs- eller tovejskontakt (men er dyrere, så den vil normalt ikke blive brugt til dette). En tovejskontakt kan bruges som en envejskontakt eller en tovejskontakt. De bruges ofte som begge dele

Oversigt. Anaconda-distributionen leveres med 1.500 pakker valgt fra PyPI samt conda-pakken og det virtuelle miljømanager. Det inkluderer også en GUI, Anaconda Navigator, som et grafisk alternativ til kommandolinjegrænsefladen (CLI)

S (setuid) betyder sæt bruger-id ved udførelse. Hvis setuid bit er slået til for en fil, får brugeren, der udfører den eksekverbare fil, tilladelserne fra den person eller gruppe, der ejer filen

Hortonworks Data Platform (HDP) er en sikkerhedsrig, virksomhedsklar, open source Apache Hadoop-distribution baseret på en centraliseret arkitektur (YARN). HDP imødekommer behovene for data i hvile, driver kundeapplikationer i realtid og leverer robuste analyser, der hjælper med at accelerere beslutningstagning og innovation

Den nemmeste metode til at tjene mønter på Cointiply er at bruge vandhanen. På dit Dashboard skal du klikke på "Roll &Win"-handlingsknappen og løse Captchaen. Du kan rulle en gang i timen og have en chance for at vinde op til 100 000 Coins! Du får en bonus på 35 mønter, hvis du kaster en primenumber

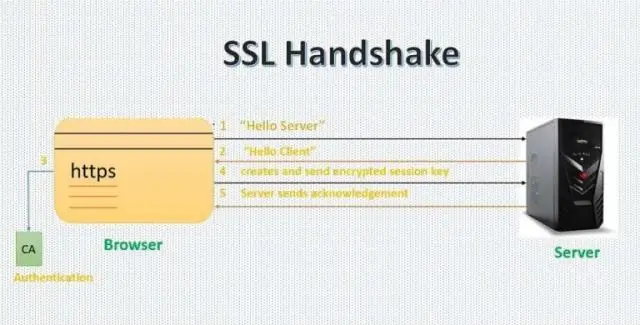

Håndtrykket i Socket.IO er ligesom ethvert andet informationsteknologirelateret håndtryk. Det er forhandlingsprocessen, som i Socket. IO's sag afgør, om en klient må oprette forbindelse, og hvis ikke, nægter forbindelsen

Mac Lethal er både en absurd dygtig teknisk rapper og en uangrende fjols, hvilket betyder, at han er god til virale stunts som at demonstrere et par dusin rap-stile i hurtig rækkefølge eller speed-rapping om at lave pandekager, mens han laver pandekager

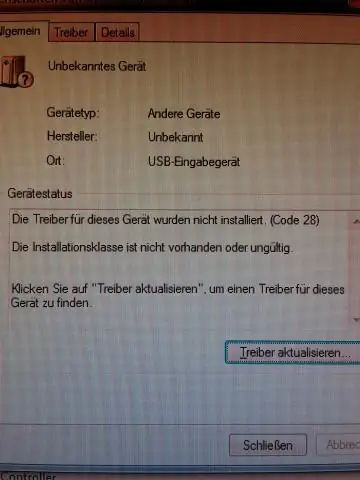

HID = Human Interface Device (bruges normalt til at henvise til ydre enheder såsom tastaturer og mus) Jeg gætter på, at du kan se, at HID-kompatible enheder højst sandsynligt vil være nogle input-enheder eller andre, du har tilsluttet din computer

Hvad er Code Review? Code Review, eller Peer Code Review, er handlingen med bevidst og systematisk at mødes med ens medprogrammører for at tjekke hinandens kode for fejl, og det har gentagne gange vist sig at accelerere og strømline processen med softwareudvikling, som få andre praksisser kan

Konflikt-serialiserbarhed er defineret ved ækvivalens til en seriel tidsplan (ingen overlappende transaktioner) med de samme transaktioner, således at begge tidsplaner har de samme sæt af respektive kronologisk ordnede par af modstridende operationer (samme prioritetsrelationer for respektive modstridende operationer)

Creo bruges i en bred vifte af industrier, herunder bilindustrien, rumfart, industrielt udstyr, tunge maskiner, højteknologi og andre. I modsætning til Solidworks og Solid Edge bruges Creo af virksomheder i alle størrelser

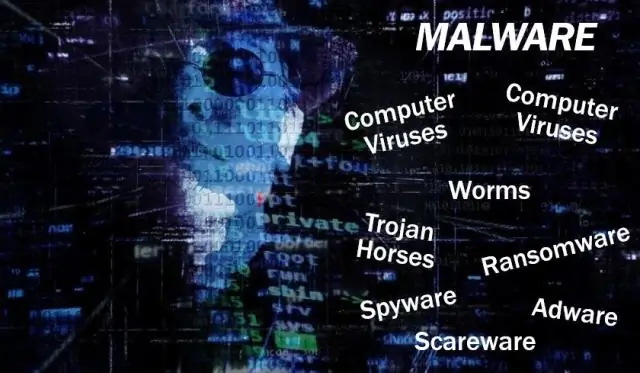

Malware er en sammentrækning af "ondsindet software". Eksempler på almindelig malware omfatter vira, orme, trojanske vira, spyware, adware og ransomware

Ændring af dit GitHub-brugernavn Klik på dit profilbillede i øverste højre hjørne af en side, og klik derefter på Indstillinger. Klik på Kontoindstillinger i venstre sidebjælke. Klik på Skift brugernavn i sektionen 'Skift brugernavn'

Autodesk Inventor er en 3D-mekanisk solidmodeling-designsoftware udviklet af Autodesk til at skabe 3D digitale prototyper. Det bruges til 3D mekanisk design, designkommunikation, værktøjsoprettelse og produktsimulering

READ_COMMITTED_SNAPSHOT-databaseindstillingen bestemmer adfærden for standard-READ COMMITTED-isolationsniveauet, når snapshot-isolering er aktiveret i en database. Hvis du ikke udtrykkeligt angiver READ_COMMITTED_SNAPSHOT ON, anvendes READ COMMITTED på alle implicitte transaktioner

Diamantformen skabes ved at printe en trekant og derefter en omvendt trekant. Dette gøres ved at bruge nestet for loops

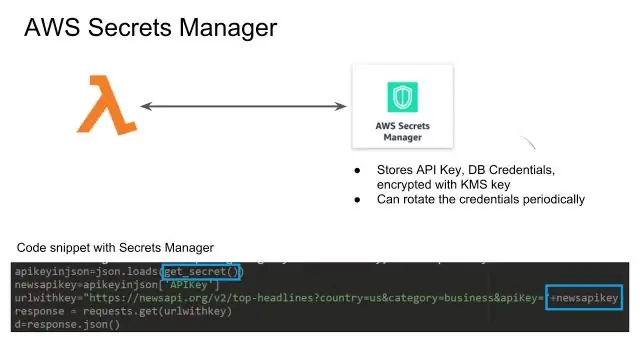

AWS Secrets Manager er en hemmelighedshåndteringstjeneste, der hjælper dig med at beskytte adgangen til dine applikationer, tjenester og it-ressourcer. Denne service giver dig mulighed for nemt at rotere, administrere og hente databaselegitimationsoplysninger, API-nøgler og andre hemmeligheder gennem hele deres livscyklus

SPD er designet til at begrænse transiente overspændinger af atmosfærisk oprindelse og aflede strømbølger til jord for at begrænse amplituden af denne overspænding til en værdi, der ikke er farlig for den elektriske installation og elektriske koblings- og kontroludstyr

Heldigvis kan du automatisk fjerne de ubrugte importerklæringer. Fra konteksthandlingerne (alt + enter), vælg 'Optimer importer' og IntelliJ IDEA vil fjerne alle de ubrugte importer fra koden

Sådan forvandler du billeder til akvarelmalerier Åbn din fil i Photoshop og lås op for baggrundslaget. Konverter billedet til et smart objekt. Højreklik på lag 0 og vælg Konverter til smart objekt. Åbn filtergalleriet. Gå til topmenuen og vælg Filter> Filter Gallery. Leg med justeringerne