Indholdsfortegnelse:

Video: Hvordan implementerer du Zero Trust-modellen?

2024 Forfatter: Lynn Donovan | [email protected]. Sidst ændret: 2024-01-18 08:22

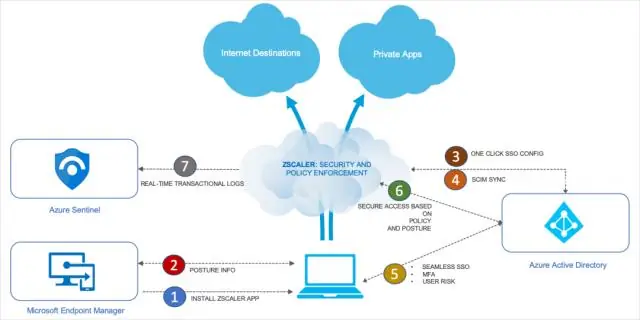

Nul tillid implementering

- Brug mikrosegmentering.

- En person eller et program med adgang til en af disse zoner vil ikke kunne få adgang til nogen af de andre zoner uden særskilt autorisation. Brug Multi-Factor Authentication (MFA)

- Implementere Princippet om mindst privilegium (PoLP)

- Valider alle slutpunktsenheder.

På samme måde kan man spørge, hvordan opnår man nul tillid?

Her er de fire principper, som din virksomhed - og især din it-organisation - skal tage til sig:

- Trusler kommer både indefra og udefra. Dette er nok det største skift i tankegangen.

- Brug mikrosegmentering.

- Mindst privilegeret adgang.

- Stol aldrig på, bekræft altid.

For det andet, hvad er et Zero Trust Network? Nul tillid Arkitektur, også kaldet Zero Trust Network eller simpelthen Nul tillid , henviser til sikkerhedskoncepter og trusselsmodel, der ikke længere forudsætter, at aktører, systemer eller tjenester, der opererer inden for sikkerhedsområdet, automatisk skal have tillid til, og i stedet skal verificere alt, hvad der prøver

Og hvorfor skal moderne organisationer overveje at implementere en sikkerhedstilgang med nul tillid?

Nul tillid hjælper dig med at fange fordelene ved skyen uden at afsløre din organisation til yderligere risiko. For eksempel ved kryptering er brugt i skymiljøer, angriber angribere ofte krypterede data gennem nøgleadgang, ikke ved at bryde krypteringen, og så nøglehåndtering er af største betydning.

Hvem opfandt udtrykket nul tillid?

Det semester ' nul tillid ' var opfundet af en analytiker hos Forrester Research Inc. i 2010, da modellen for koncept blev først præsenteret. Et par år senere meddelte Google, at de havde implementeret nul tillid sikkerhed i deres netværk, hvilket førte til en voksende interesse for adoption i teknologisamfundet.

Anbefalede:

Hvordan implementerer du en prædiktiv model?

Nedenfor er fem bedste praksis-trin, som du kan tage, når du implementerer din forudsigende model i produktion. Angiv ydeevnekrav. Adskil forudsigelsesalgoritme fra modelkoefficienter. Udvikl automatiserede tests til din model. Udvikle Back-Test og Nu-Test Infrastruktur. Udfordring og derefter prøvemodelopdateringer

Hvordan implementerer du en container i Azure?

Log ind på Azure på https://portal.azure.com. I Azure Portal skal du vælge Opret en ressource, Web, og derefter vælge Web App til containere. Indtast et navn til din nye webapp, og vælg eller opret en ny ressourcegruppe. Vælg Konfigurer container, og vælg Azure Container Registry. Vent, indtil den nye webapp er blevet oprettet

Hvordan implementerer du type ahead-søgning?

Typeahead-søgning er en metode til progressivt at søge efter og filtrere gennem tekst. Implementering af typeahead. js Åbn skabelonen, der indeholder dit søgefelt. Pak inputfeltet ind i en container med id=”remote” Giv inputfeltet typeahead-klassen. Tilføj følgende script til skabelonen:

Hvordan implementerer jeg tilpassede metadata i Salesforce?

Implementer brugerdefinerede metadatatypeposter Føj komponenten 'Custom Metadata Type' til ændringssættet. Bemærk, at komponenttypen er Custom Metadata Type i rullemenuen, og vælg 'Konstanter'. Her tilføjer du objektet. Tilføj det brugerdefinerede felt. Tilføj nu feltet kaldet Værdi fra konstanter-objekt. Her er det ekstra trin. Tilføj dataene

Hvad er en Zero Trust Model?

Zero Trust Security | Hvad er et Zero Trust Network? Zero trust er en sikkerhedsmodel baseret på princippet om at opretholde streng adgangskontrol og ikke stole på nogen som standard, selv dem, der allerede er inden for netværkets perimeter