Du skal bruge et ekstra Magic Jack, hvis du vil bruge det med et andet telefonnummer. Nej, der er kun tildelt ét telefonnummer til din Magic Jack-enhed

Dataredundans sikrer, at dataene i databasen er nøjagtige og pålidelige. Små udsnit af et datamarked kaldes datavarehuse. En gruppe af relaterede poster kaldes en tabel

Følg disse trin for at bygge Redis fra kilden og starte serveren. Download Redis kildekode fra downloadsiden. Udpak filen. tar -xzf redis-VERSION.tar.gz. Kompiler og byg Redis. cd redis-VERSION. lave. Start Redis. cd src../redis-server

For at tænde dem skal du blot trykke på og holde den midterste knap på fjernbetjeningen nede. For at parre dem med din enhed skal du trykke og holde den midterste knap lidt længere og derefter søge efter "iSport Wireless Superslim" på din enheds Bluetooth-liste

SÅDAN INSTALLERER DU EN EFTERMONTERET POSTKASSE. GRAV STOLPEHUL. USPS krav angiver, at en postkasse ikke må være højere end 45 tommer over gadeniveau. INDSÆT POSTKASSE POST. HØJ BETONEN. LAD BETON AT HÆRDE. FÆT POSTKASSEN I HENHOLD TIL PRODUCENTENS INSTRUKTIONER. TILFØJ GADENUMRE. KLÆD DET OP

Forskellige typer netværk / internetarbejdsenheder Repeater: Også kaldet en regenerator, det er en elektronisk enhed, der kun fungerer på fysisk lag. Broer: Disse fungerer både i det fysiske og datalinklag i LAN'er af samme type. Routere: De videresender pakker mellem flere indbyrdes forbundne netværk (dvs. LAN'er af forskellig type). Gateways:

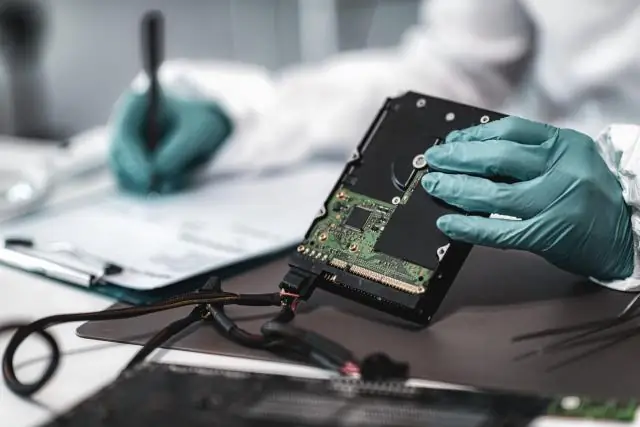

Mens begge fokuserer på beskyttelse af digitale aktiver, kommer de til det fra to forskellige vinkler. Digital efterforskning beskæftiger sig med eftervirkningerne af hændelsen i en undersøgende rolle, hvorimod cybersikkerhed er mere fokuseret på forebyggelse og opdagelse af angreb og design af sikre systemer

Opret notesbogen Vælg fanen Fra URL: Indtast navnet på notesbogen (f.eks. 'customer-churn-kaggle'). Vælg Python 3.6 runtime-systemet. Klik på Opret notesbog. Dette starter indlæsning og kørsel af notebook'en i IBM Watson Studio

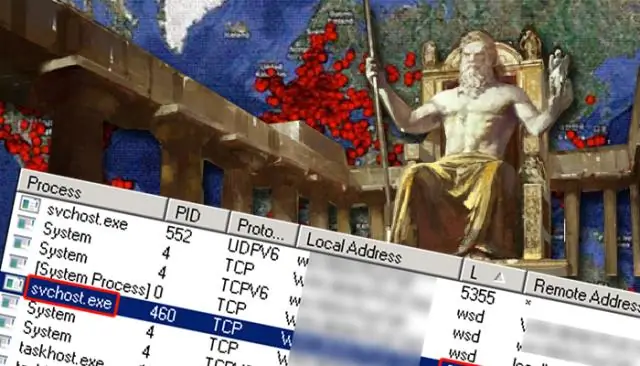

Det virker ved at forbyde en inficeret computer at tale med DGA-servere eller at tale med kendte inficerede websteder eller adresser. Dette betyder, at du endda kan installere Heimdal på en inficeret computer, og det vil blokere de data, der forsøger at blive sendt fra din computer

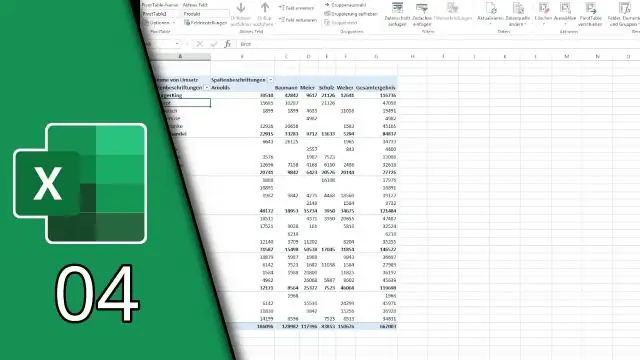

Sådan indstilles dette: Højreklik på en hvilken som helst celle i pivottabellen. Klik på Indstillinger for pivottabel. Klik på fanen Data i vinduet Pivottabelindstillinger. I afsnittet Pivottabeldata skal du tilføje et flueben for at Opdater data, når du åbner filen. Klik på OK for at lukke dialogboksen

Der er to måder at komme til systemets printdialog fra Chrome. Hvis du allerede har trykket på Ctrl+P-tastaturgenvejen, så se efter indstillingen 'Udskriv ved hjælp af systemdialog' helt nederst i venstre kolonne. For at springe direkte til systemets udskriftsdialog kan du bruge Ctrl+Shift+P tastaturgenvejen

Microsoft Surface Book. Bedste ultrabog for arkitektstuderende. HP ZBook 17 G2 Mobile Business Workstation. MSI GE72 APACHE PRO-242 17,3-tommer. Lenovo ThinkPad W541. Acer Aspire V15 Nitro Black Edition. Dell Inspiron i7559-763BLK 15,6-tommer Full-HD GamingLaptop. Acer Aspire E 15. Toshiba Satellite C55-C5241 15,6-tommer

Printeromdirigering er en funktion, der gør det muligt at tilknytte en lokal printer til en ekstern maskine og tillader udskrivning på tværs af et netværk. Ugyldige, ubrugelige omdirigerede printere kan forekomme i en Remote Desktop Services-session, hvilket forårsager langsommelighed

Den værdi, du indstiller som en vandret eller lodret skævhed, er et tal mellem 0 og 1, der repræsenterer en procentdel, hvor den tætteste på 0 betyder, at den er mere skæv til venstre (vandret) eller den øverste begrænsning (lodret) og den tættest på 1 betyder jo mere skæv til højre (vandret) eller den nederste begrænsning (lodret)

En proxyserver verificerer og videresender indgående klientanmodninger til andre servere for yderligere kommunikation. En proxyserver er placeret mellem en klient og en server, hvor den fungerer som mellemled mellem de to, såsom en webbrowser og en webserver. Proxyserverens vigtigste rolle er at levere sikkerhed

Rent praktisk bestemmes grænsen normalt af stakplads. Hvis hver tråd får en 1MB stack (jeg kan ikke huske om det er standarden på Linux), så vil et 32-bit system løbe tør for adresseplads efter 3000 tråde (forudsat at den sidste gb er reserveret til kernen)

1 Svar Højreklik på Ressourcefil. Vælg Åbn med. Vælg XML (tekst) Editor eller XML (tekst) Editor med kodning. Klik på Angiv som standard i højre side af dialogboksen

Firefox-profil er samlingen af indstillinger, tilpasning, tilføjelser og andre personaliseringsindstillinger, der kan udføres i Firefox-browseren. Du kan tilpasse Firefox-profilen, så den passer til dine Selenium-automatiseringskrav. Så automatisering af dem giver meget mening sammen med testudførelseskoden

Adobe Audition er en Digital Audio Workstation (DAW), der bruges til musikoptagelse og mange andre typer lydproduktion, og er en del af Adobe Creative Cloud. Adobe Creative Cloud giver dig verdens bedste kreative apps, så du kan omdanne dine smarteste ideer til dit bedste arbejde på tværs af din desktop og mobile enheder

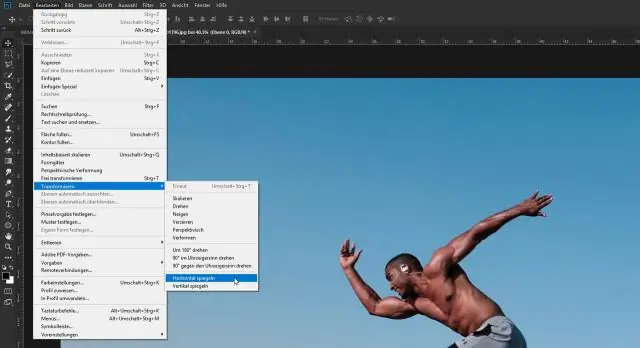

For at gøre det nederste billede til en spejlrefleksion af det øverste, skal du gå op til menuen Rediger, vælge Transformer og derefter vælge Vend lodret: Går til Rediger > Transformer > Vend lodret. Vi har nu vores andet spejlrefleksion, denne gang lodret

Teststyring refererer oftest til aktiviteten med at styre en testproces. Et teststyringsværktøj er software, der bruges til at styre tests (automatiserede eller manuelle), som tidligere er blevet specificeret af en testprocedure. Det er ofte forbundet med automatiseringssoftware

Framing i Data Link Layer. Framing er en funktion af datalinklaget. Det giver en afsender mulighed for at transmittere et sæt bits, der er meningsfulde for modtageren. Ethernet, token ring, frame relay og andre datalink layer-teknologier har deres egne rammestrukturer

Et overraskende komplekst problem Du kan også reducere CPU-belastningen ved at tilføje mere RAM, hvilket giver din computer mulighed for at gemme flere applikationsdata. Dette reducerer hyppigheden af interne dataoverførsler og nye hukommelsestildelinger, hvilket kan give din CPU en tiltrængt pause

Java i sig selv er ikke et sikkerhedshul. Sikkerhedsproblemer kan opstå af Java-applets i din browser. DBeaver er en desktop-applikation og har slet ikke nogen relation til webbrowsere. Så der vil ikke være nogen sikkerhedsproblemer, uanset hvilken JRE-version du bruger

En chifferlås er en lås, der åbnes med et programmerbart tastatur, der bruges til at begrænse og kontrollere adgangen til et meget følsomt område. Mange organisationer bruger chifferlåse til at kontrollere adgangen til deres serverrum, udviklingslaboratorier eller lagerrum

Sådan udpakkes filer på Android Gå til Google Play Butik og installer Files by Google. Åbn Files by Google, og find den ZIP-fil, du vil udpakke. Tryk på den fil, du vil pakke ud. Tryk på Udpak for at pakke filen ud. Tryk på Udført. Alle de udpakkede filer kopieres til samme placering som den originale ZIP-fil

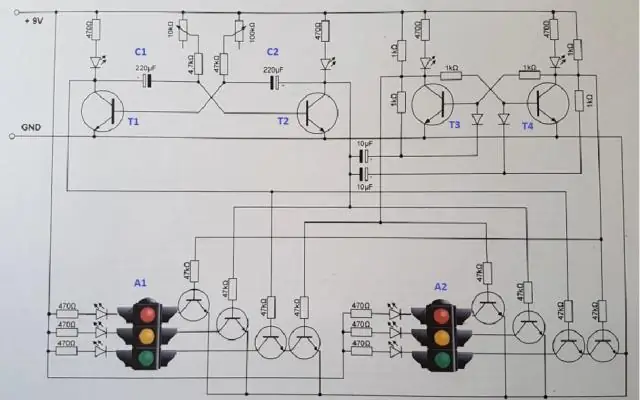

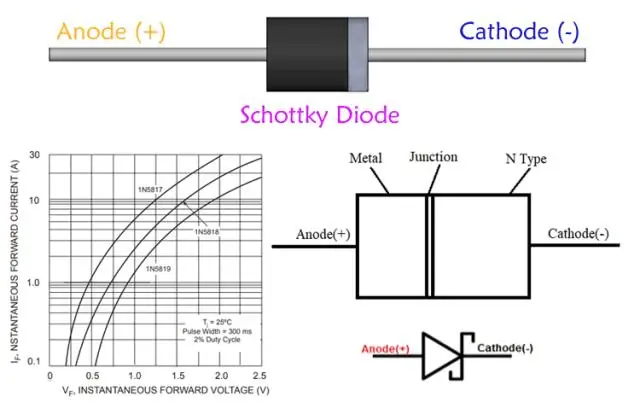

Schottky diode applikationer. Strømensretter: Schottky-dioder bruges også som ensrettere med høj effekt. Deres høje strømtæthed og lave fremadgående spændingsfald betyder, at der spildes mindre strøm, end hvis almindelige PN-forbindelsesdioder blev brugt. Schottkydioder har en tendens til at have en høj omvendt lækstrøm

Aktiver datadeduplikering ved at bruge Server Manager Vælg Fil- og lagertjenester i Server Manager. Vælg Volumes fra File and Storage Services. Højreklik på den ønskede diskenhed, og vælg Konfigurer datadeduplicering. Vælg den ønskede brugstype fra rullemenuen, og vælg OK

Ng-submit-direktivet i AngularJS bruges til at specificere de funktioner, der skal køres på submit-begivenheder. Den kan bruges til at forhindre, at formularen indsendes, hvis den ikke indeholder en handling. Det er understøttet af element

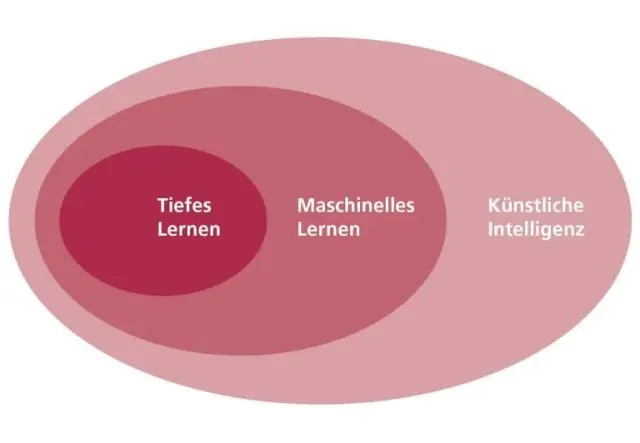

Eksponentielle teknologier omfatter kunstig intelligens (AI), augmented og virtual reality (AR, VR), datavidenskab, digital biologi og biotek, medicin, nanoteknologi og digital fremstilling, netværk og computersystemer, robotteknologi og autonome køretøjer

Sådan konfigurerer du min Apple iPhone 4S med iTunes Skub til højre for at starte opsætningen. Tryk på det ønskede sprog. Tryk på det ønskede land eller område. Tryk på det ønskede Wi-Fi-netværk. Indtast netværksadgangskoden. Tryk på Deltag. Tryk på Aktiver placeringstjenester. Indtast en firecifret adgangskode

MQTT, eller message queue telemetri transport, er en protokol til enhedskommunikation, som Adafruit IO understøtter. js og Arduino kan du bruge Adafruits IO-klientbiblioteker, da de inkluderer understøttelse af MQTT (se afsnittet om klientbiblioteker)

Hurtig måde at gøre det på: Start et spil af det system, du vil omdanne knapperne. Aktiver RGUI (Vælg+X med afspiller 1) Gå til Quick Menu og derefter Controls. Konfigurer knapperne som du ønsker. Vælg Gem Core Remap File. ELLER, hvis du kun vil gemme denne omlægning for det aktuelle spil, skal du vælge Gem spilomlægningsfil

Det ville være bedre, hvis du lærer mere om følgende emne i detaljer, før du begynder at lære maskinlæring. Sandsynlighedsteori. Lineær algebra. Grafteori. Optimeringsteori. Bayesianske metoder. Calculus. Multivariat beregning. Og programmeringssprog og databaser som:

Apple iPhone 8 er nu blevet konfigureret til brug af 4G-netværk

1) tryk på parametre på stakken. 2) påkald systemkaldet. 3) sæt kode til systemkald på register. 4) fælde til kernen. 5) da et nummer er knyttet til hvert systemkald, kalder systemkaldsgrænsefladen frem/afsender tilsigtet systemkald i OS-kernen og returnerer status for systemkaldet og enhver returværdi

Den mest populære database i verden er Oracle ifølge DB-Engine ranking. Oracle efterfølges af MySQL, SQL Server, PostgreSQL og MongoDB på ranglisten

Hvad er kompensationen for en onsite-læser? Læsere, der rejser til Reading, betales en almindelig timepris, som med gældende overarbejde vil beløbe sig til $1.639, hvis det forventede antal timer arbejdes under Reading-arrangementet

SFTP-godkendelse ved hjælp af private nøgler er generelt kendt som SFTP offentlig nøglegodkendelse, hvilket indebærer brugen af en offentlig nøgle og en privat nøglepar. De to nøgler er unikt forbundet med hinanden på en sådan måde, at ikke to private nøgler kan arbejde med den samme offentlige nøgle

Tilføj et tag i hovedsektionen (metadata). Sørg for at lukke mærket med. Disse to tags kan være på samme linje. Ind imellem start- og afslutningstiteltagsene skal du skrive, hvad du vil have din titel til at sige